Ziua Mondială a Științei Cuantice: revoluția tăcută care schimbă IT-ul, AI-ul și securitatea digitală

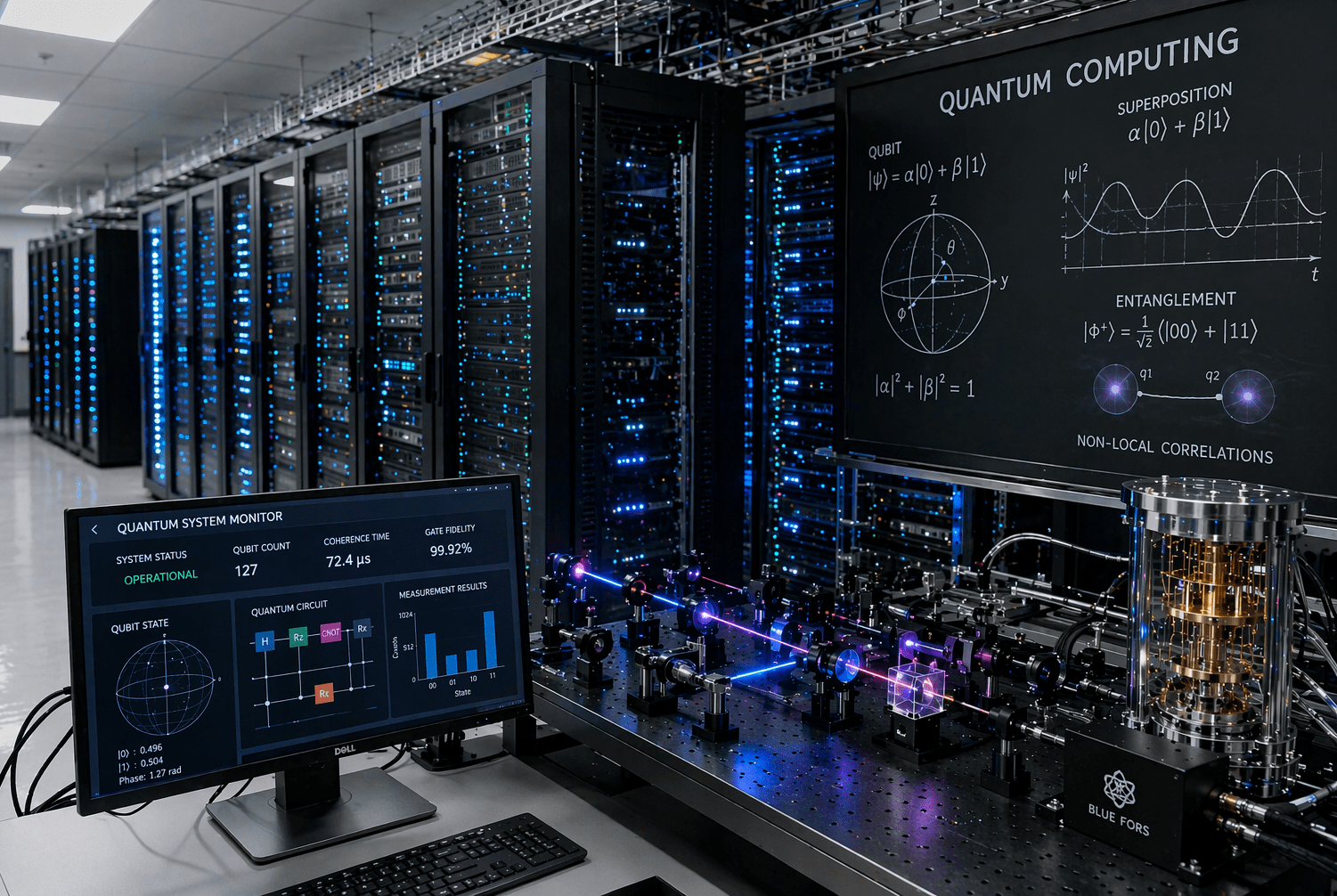

Pe 14 aprilie, lumea sărbătorește World Quantum Day — o zi care nu mai este doar un eveniment academic, ci un semnal clar pentru orice companie care lucrează cu IT, date și inteligență artificială.

De ce contează această zi pentru IT și AI

Știința cuantică nu mai este apanajul laboratoarelor universitare. În 2026, calculul cuantic, criptografia post-cuantică și senzorii cuantici se transformă din proiecte de cercetare în soluții cu aplicabilitate directă în industrie. Companiile de IT și furnizorii de soluții AI trebuie să înțeleagă această tranziție acum — nu în câțiva ani.

Calculatoarele cuantice operează cu qubiți, care pot exista simultan în mai multe stări — un principiu numit superpoziție. Asta le permite să rezolve anumite clase de probleme exponențial mai rapid decât orice calculator clasic. Iar când vine vorba de optimizare, simulări moleculare sau antrenament de modele AI complexe, diferența devine uriașă.

Calcul cuantic

Procesare masiv paralelă prin qubiți — potențial revoluționar pentru optimizare și ML.

Criptografie post-cuantică

Algoritmi noi care rezistă atacurilor din calculatoare cuantice — esențiali pentru securitate viitoare.

AI cuantic

Hibridizarea algoritmilor clasici de ML cu circuite cuantice pentru performanțe superioare.

Senzori cuantici

Precizie de măsurare fără precedent — aplicații în medicină, geologie și navigație.

Amenințarea pe care IT-ul nu o poate ignora

Există o realitate mai puțin confortabilă asociată progresului cuantic: securitatea digitală actuală este în pericol. Standardele de criptare care protejează tranzacțiile bancare, infrastructura cloud și comunicațiile guvernamentale sunt vulnerabile în fața unui calculator cuantic suficient de puternic. Orice parolă, orice cheie de criptare, orice secret digital protejat astăzi de algoritmi considerați inviolabili — toate vor putea fi sparte de un calculator cuantic la fel de ușor cum descifrezi azi o parolă de patru cifre.

Atenție: Atacatorii sofisticați folosesc deja tehnica „harvest now, decrypt later” — interceptează date criptate astăzi, așteptând să le decripteze când computerele cuantice vor fi disponibile. Tranziția la criptografie post-cuantică nu mai este opțională.

Experții din domeniu estimează că fereastra de acțiune este limitată. O aplicație dezvoltată azi va funcționa încă 15-20 de ani — interval în care peisajul cuantic se va schimba radical. Migrarea la standarde NIST post-cuantice trebuie să înceapă acum, nu când amenințarea devine iminentă.

Un scurt parcurs al revoluției cuantice

-

1925-1927 – Mecanica cuantică prinde contur — Heisenberg, Schrödinger și Born formulează bazele teoretice.

-

2021 – Lansarea World Quantum Day de un grup internațional de oameni de știință, pe 14 aprilie.

-

2025 – ONU proclamă Anul Internațional al Științei și Tehnologiei Cuantice sub egida UNESCO — 100 de ani de mecanică cuantică.

-

2026 – Sute de conferințe globale, HPE World Quantum Day, inițiative în zeci de „Quantum Cities”. Tranziția de la teorie la aplicații practice accelerează.

-

~2030 – Estimare pentru calculatoare cuantice capabile să spargă standardele RSA actuale — orizontul de pregătire pentru industrie.

Ce înseamnă asta pentru soluțiile IT și AI din România

Universitățile Politehnica din București și Timișoara participă activ la inițiative internaționale cuantice. Iar companiile din ecosistemul IT românesc — fie că oferă soluții cloud, securitate cibernetică sau platforme AI — au tot interesul să monitorizeze și să pregătească tranziția.

Nu este vorba de a cumpăra un calculator cuantic mâine. Este vorba de a înțelege că arhitecturile pe care le construim azi trebuie să fie proiectate cu reziliență cuantică în minte: algoritmi post-cuantici pentru criptare, modele AI hibride pregătite pentru accelerare cuantică, infrastructuri flexibile.

Concluzie

World Quantum Day 2026 ne amintește că cea mai bună tehnologie a viitorului se pregătește azi.

-

Dacă lucrezi cu date – Criptografia pe care o folosești azi are un termen de valabilitate. Migrarea la standarde post-cuantice (NIST PQC) nu mai este opțională — este planificare responsabilă.

-

Dacă lucrezi cu securitate IT – Amenințarea cuantică nu vine din viitor — vine din prezent. Datele interceptate azi pot fi decriptate mâine. Acum e momentul să auditezi ce protejezi și cum.

-

Dacă lucrezi cu AI – Calculul cuantic va redefini ce înseamnă putere de procesare pentru ML. Arhitecturile hibride clasic-cuantice nu sunt un experiment — sunt direcția în care investesc marile platforme.