Faceti cunostinta cu Extenbro, un nou troian care protejeaza adware-ul prin schimbarea DNS

Recent, a fost descoperit un nou ’schimbator’ DNS numit Extenbro, care vine cu un pachet adware. Acesti schimbatori DNS blocheaza accesul la site-urile legate de securitate, astfel încât victimele adware nu pot descarca si instala software-ul de securitate pentru a scapa de ele.

Malwarebytes pune la dispozitie un scurt tutorial pentru a scapa Extenbro.

Troianul Extenbro ajunge pe sistemele utilizatorilor prin un pachet care este detectat de Malwarebytes ca ‘Trojan.IStartSurf’.

Cum functioneaza si instructiuni de remove, in continuare;

DNS Changer

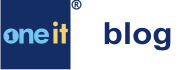

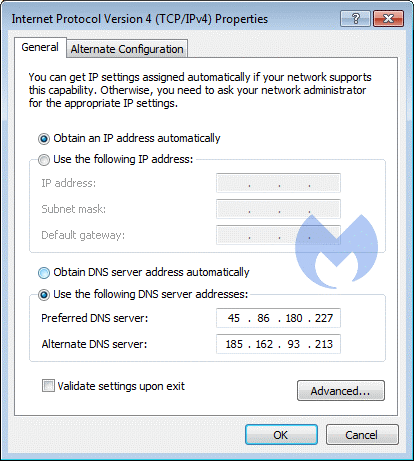

In prima faza, troianul modifica setarile DNS ale sistemului infectat, astfel incat acesta nu va putea ajunge la site-urile vanzatorilor de solutii de Securitate (Bitdefender, Malwarebytes, etc.)

Partea ‘noua’ in acest troian este ca trebuie sa accesati fila DNS avansata pentru a gasi un total de 4 servere DNS in locul celor doua obisnuite.

Task Scheduler

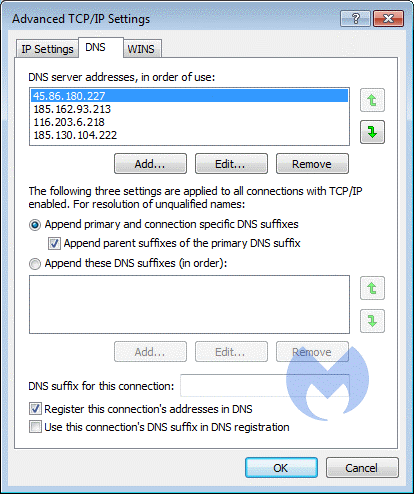

Dupa corectarea serverelor DNS, veti observa ca setarile DNS apar din nou dupa reboot. Acest lucru se intampla din cauza unui task creeat in scheduler de genul:

Locatia folderului si parametri de comanda par sa fie fixe, dar numele dosarului si a fisierului executabil sunt random.

Root Certificate

Troianul adauga, de asemenea, un certificate la setul ‘Windows Root certificates’.

Cerficatul nu are ‘friendly name’ si se presupune ca este inregistrat pentru abose [@] reddit [.] com

Disable IPv6

Modificand valoarea registrului ‘Disabled Components’ in cheia ‘HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\TCPIP6\Parameters’ cu ‘FF’, troianul dezactiveaza IPv6 pentru a forta sistemul sa utilizeze noile servere DNS.

User.js

Malware-ul face o schimbare in fisierul user.js (Firefox) si seteaza ‘security.enterprise_roots.enabled’ la valoarea ‘true’, configurand Firefox sa foloseasca Winodws Certificate Store in locatia unde a fost adaugat certificatul nou.

Instructiuni pentru remove

Pentru a putea descarca un tool de remove, primul pas este de a restabili serverele DNS la cele anterior folosite. Daca nu le cunoasteti, puteti utiliza serverele DNS furnizate de OpenDNS.

Un pas suplimentar trebuie facut cand ajungeti in fereastra aceasta:

Click pe advanced si selectati tab-ul DNS pentru a gasi cele doua servere DNS suplimentare pe care le-am mentionat mai devreme.

Acum ar trebui sa puteti vizita din nou site-urile de Securitate.

Pentru a ajunge pe site-urile acestea, este posibil sa aveti nevoie de o repornire a browserului. NU REPORNITI sistemul, serverele DNS vor fi schimbate din nou (datorita taskului din scheduler). Daca solutia dvs. de securitate nu detecteaza malware-ul, puteti descarca Malwarebytes. Dupa instalare si actualizarea programului, rulati scanarea completa. Dupa finalizarea scanarii, selectati toate amenintarile detectate si eliminati-le. Reporniti PC-ul cand vi se cere acest lucru.

Pentru a anula modificarea facuta in Firefox, accesati about:config si cautati in lista ‘security.enterprise_roots.enabled’, setarea implicita este ‘false’.

IOCs

DNS servers:

45.86.180.227

185.162.93.213

116.203.6.218

185.130.104.222

Installer:

SHA256 b2a28e9abb04a5926d53850623b1f3c6738169b27847e90c55119f2836c17006

Root certificate:

36509B8F624CE280E0C797F42F4A8F552A280313

Stay safe, everyone!

Articolul original, aici.